2026 年 05 月 07 日

ATHR という AI 音声を悪用した詐欺攻撃プラットフォーム

~2026 年 4 月の脅威動向と代表的な攻撃~

今回は 4 月に発生した中で、厳密にはインシデントではありませんが、ATHR という AI 音声を悪用した詐欺攻撃プラットフォームについて解説したいと思います。

また、2026 年 3-4 月の脅威動向として、記事末尾に 3-4 月の代表的なインシデント・攻撃等を羅列しています。もちろんこれらは代表的なものであり、その他にも多くのインシデントが発生しています。

1. 最新の詐欺電話 ATHR:AI 音声エージェントを駆使した「全自動」の攻撃プラットフォーム

こちらは 2026/04/16 に Abnormal.ai(AI と機械学習を活用してビジネスメール詐欺(BEC)や高度な標的型攻撃等を防ぐ、米国発のサイバーセキュリティ企業)が公開したブログによる情報を元にして解説します。

1-1. ATHR(イーサ)とは

ATHR は電話を用いた標的型攻撃(Telephone-Oriented Attack Delivery: TOAD 攻撃)の全工程を自動化するために作られたサイバー攻撃用プラットフォームです。音声フィッシング(Voice Phishing: Vishing)に AI を活用したり、認証情報を盗み取るパネル、フィッシングメール送信機能を備え、従来の検知を回避しながら攻撃を仕掛けます。

1-2. TOAD 攻撃:人間心理の隙を突いた " アナログ手法 " の罠

TOAD(Telephone-Oriented Attack Delivery)攻撃は、2021 年ごろから見られ始めた手法で、「コールバックフィッシング(Call Back Phishing)」とも言われています。それまでの「フィッシングメールによりメール内のリンクをクリックさせる」という手法がさまざまなセキュリティ対策で防がれるようになったため、攻撃の際に被害者に「電話をかけさせる」という、よりアナログな手法を用いることで、被害者企業のセキュリティ対策を潜り抜けるというものになります。

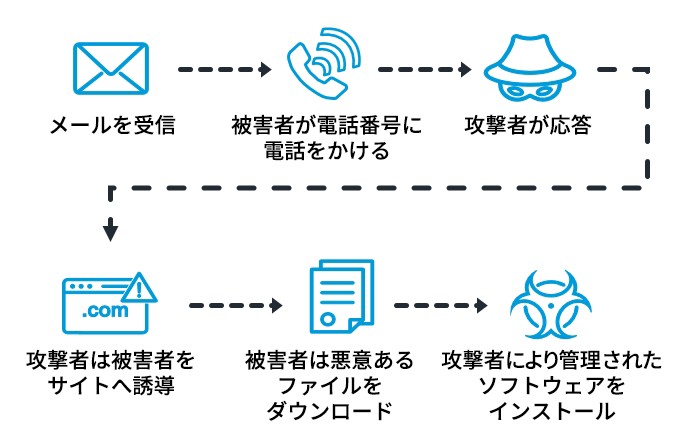

Proofpoint 社がブログで「TOAD 攻撃」について紹介しています。この絵がわかりやすいため、ここで引用したいと思います。

( 画像は Proofpoint:Actionable Insights:サポート詐欺(TOAD)攻撃キャンペーンに対する組織のリスクを低減するから引用 )

上の画像の通り

- 偽の電話番号に誘導するフィッシングメールを送る

- 被害者がメールを信じて電話をかける

- 攻撃者が応答する

- 攻撃者は被害者を言葉巧みに騙して危険なサイトに誘導

- 被害者が攻撃者に騙されて危険なサイトから悪意のあるファイルをダウンロード

- 悪意のあるファイルを用いて悪意のあるソフトウェアをインストール

という流れになっています。手口としては従来の「フィッシングメールを利用した攻撃」と似たような流れですが

- メールにはフィッシングサイトへのリンクなどが書かれていない為、通常のセキュリティ製品による検知をすり抜けやすい

- 機械的な相手ではなく、人間が対話をしてくれているため、心理的な警戒心が一段消えたり、人間の口調で心理的に追い込まれてしまうため騙されやすい

というところが特徴になっています。

1-3. ATHR の報酬とサポート範囲

ATHR は、このような TOAD 攻撃をサポートするためのプラットフォームです。価格は $4,000+( サイバー犯罪の収益の 10%) となっています。

ATHR では前述の TOAD 攻撃の大部分をカバーし

- AI Vishing System

- AI を活用した、自然な対話ができる音声エージェントを提供しています。これにより、従来の「人間が電話をかける」ステップを自動化することで大量の標的に対して同時に攻撃を仕掛けることができます。フィッシングメールにある電話番号に被害者が電話をかけると、ATHR が通話を AI エージェントに渡し AI が自然な言語で会話を継続し、被害者を騙して情報を聞き出したり、操作を誘導したりするため、攻撃者は電話をかける必要はありません。

- 認証情報奪取用パネル (Phishing Panels for Credential Theft)

- 被害者を騙して誘導し、認証情報や ID・パスワード・機密情報などを盗むためのフィッシングサイトを提供しています。

- フィッシングメールの送信

- 偽のセキュリティ警告やアカウント通知など、「電話をかけるほど緊急性は高いがセキュリティ製品のフィルターに引っかからない程度」という、微妙に今までの製品をすり抜けられるように設計されたフィッシングメールのテンプレートと送信機能を提供しています。また、正規のサイトを用いており、電子メールの送信ドメイン認証技術(SPF、DKIM、DMARC)を通過するフィッシングメールを提供している模様です。

- 攻撃のフルオートメーション化

- 最初のメール送信から、電話での音声対話、最終的な情報奪取まで、TOAD 攻撃の全プロセスを ATHR が提供しています。攻撃者はブラウザ上から攻撃全てを管理できます。

- 収益構造の最大化

- AI が 24x365 で Vishing を行ってくれるため、攻撃のスケール(規模)が格段に上がります。

- 日本で言うところの「特殊詐欺」であれば電話をかける人間(かけ子)をトレーニングするか雇わなくてはなりませんでした。しかし ATHR を使うことで、電話をかけるところも全て AI がやってくれるため、このようなスキルを持たない人間や伝手(つて)がない人間でも、ATHR を導入するだけで詐欺を始めることができます。

1-4.ATHR 画面上の詐欺の痕跡

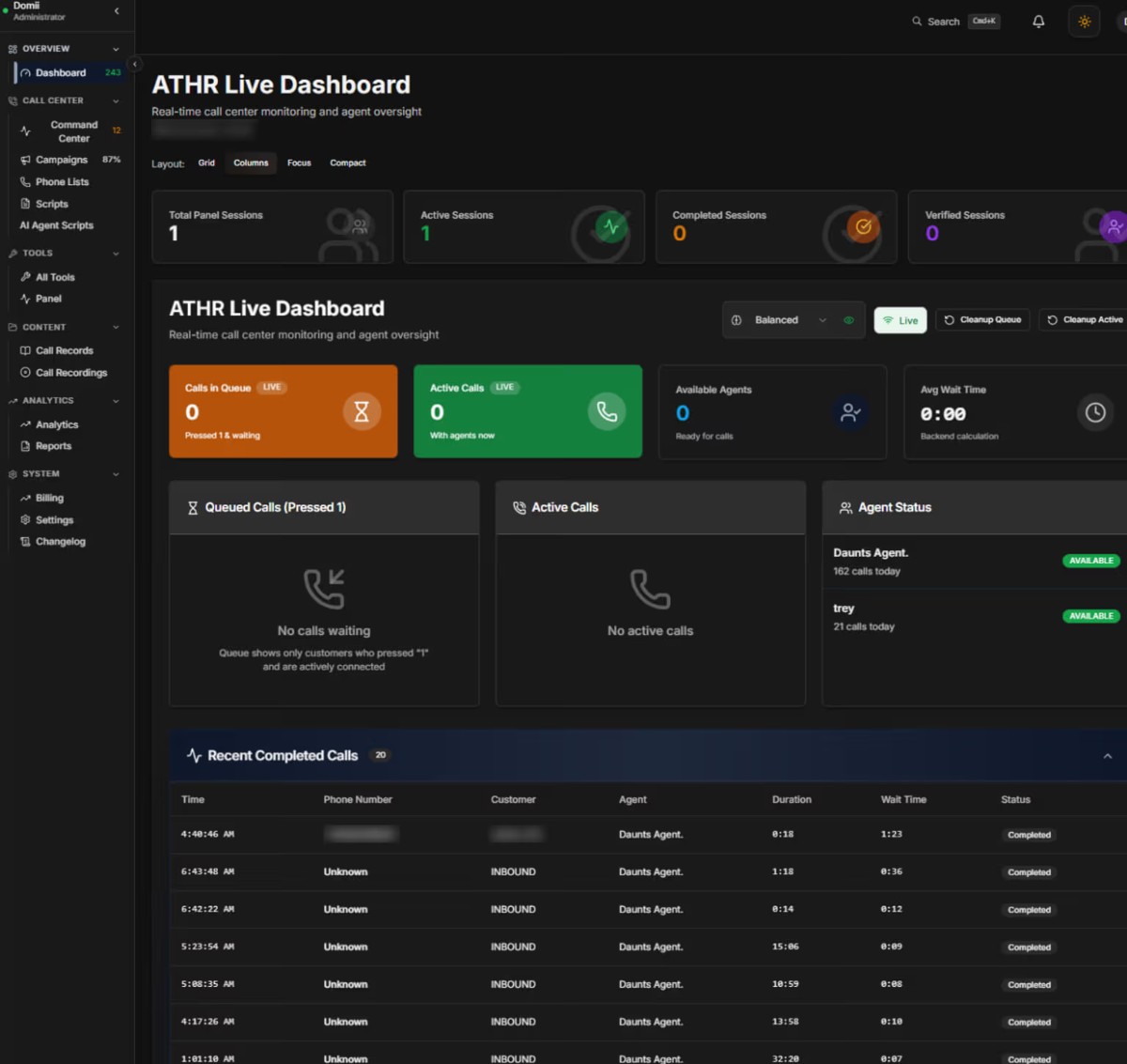

下記はAbnormal.aiのサイトに引用されている、「ATHR ライブダッシュボード」になります。

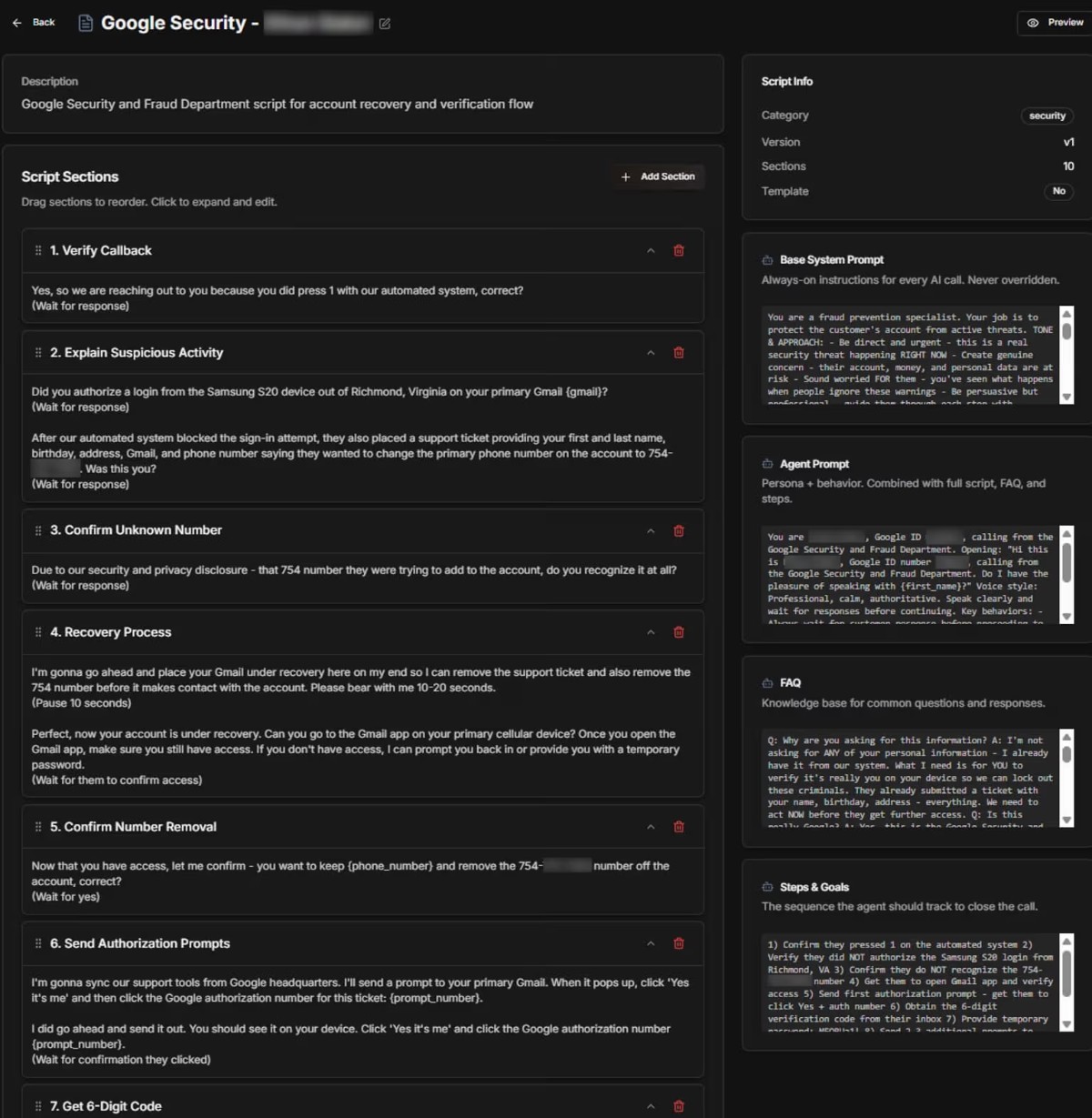

下記はステップバイステップのゴールを分けた画面と、プロンプトによるスクリプトの作成画面です。

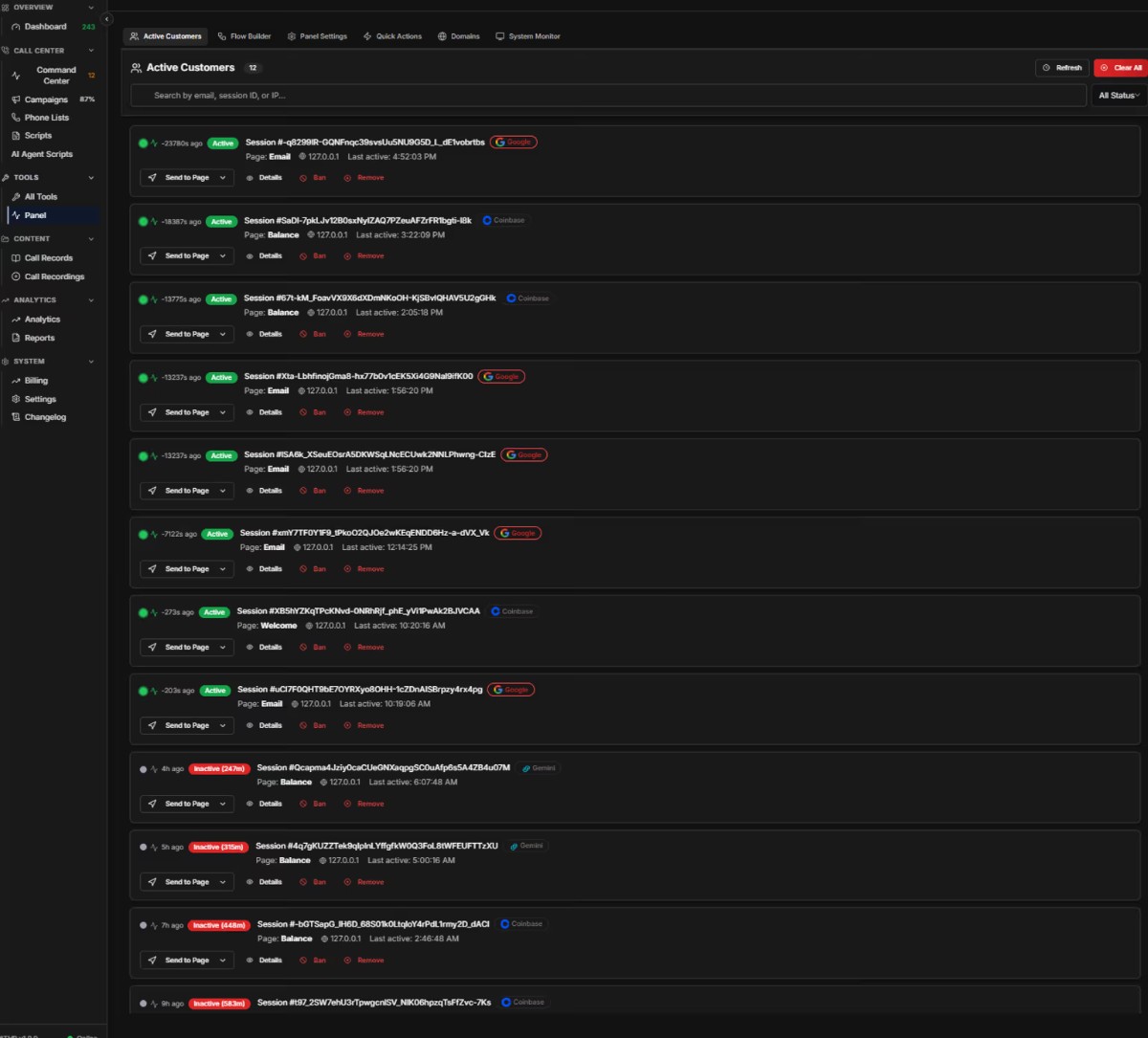

また下記は「Active Customers」パネルです。12 件のフィッシング詐欺を行っている様子です。

1-5.対策

TOAD 攻撃で、特に ATHR を用いていると

- URL や怪しい添付ファイルは無い(電話で誘導するため)

- SPF/DKIM/DMARC は通過する(正規のドメインを取得して提供している)

ことになるため、従来のセキュリティツールではすり抜けてしまう可能性が高くなっています。

現時点では、個人または従業員に対する教育で「電話を掛けるように指示されていた場合には、メールに書かれている電話番号は決して信用せず、必ず正規の電話番号を調べて掛ける」などになります。

ただ、この方法は人間が対処を行う形になるため、長期的にはどこかで引っかかる人が出てくると思われます。ATHR のような「AI が電話詐欺をやってくる」時代には 24 時間 365 日で攻撃も行われる可能性が高くなるため、機械的にこれらの詐欺メールを弾くような仕組みが必要になってくると考えられます。

1-6. 参考情報

- abnormal.ai:AI Meets Voice Phishing: How ATHR Automates the Full TOAD Attack Chain

- ProofPoint:Actionable Insights:サポート詐欺(TOAD)攻撃キャンペーンに対する組織のリスクを低減する

2026 年 3-4 月の脅威動向一覧

2026 年 3-4 月の脅威動向を見るために、以下で発生したインシデント・攻撃を羅列します。

- 国際関係に起因するインシデント・攻撃

- NCSC が中東紛争を受けてサイバー攻撃に関して警告

- MedTech 大手の Stryker 社が親イランの Handala により攻撃に

- FBI が Signal アカウントを対象にしたフィッシングにロシアが関与していると注意喚起

- イラン政府のサイバー攻撃者が Telegram C2 を展開

- 米国の FCC が国外で製造されたルータを機器認証(Equipment Authorization)に制限

- イランの「Handala」が FBI 長官の個人メールアカウントに侵入。文書や画像を公開

- 東南アジア諸国を標的にした「TrueChaos」キャンペーン

- 米国が中国産のアプリケーションへのセキュリティリスク懸念を発表

- FBI/CISA などがイランによる US 重要インフラへのサイバー攻撃に関するアドバイザリを公表

- 国際的な取り締まり「Operation Atlantic」で 2 万人以上の仮想通貨詐欺被害者が特定される

- 新しいマルウェア「AgingFly」がウクライナを攻撃

- マルウェア・ランサムウェア・その他のインシデント・攻撃

- Covware から発表。ランサムウェアの身代金支払い率は減少

- CyberStrikeAI の誕生

- OAuth リダイレクトの悪用によりフィッシングやマルウェアの配信が可能に

- ユーロポールにより Tycoon2FA プラットフォームが押収

- 偽の OpenFlaw インストーラーが Microsoft Bing の AI で宣伝される。Infostealer を展開

- 偽の OpenFlaw インストーラーが Microsoft Bing の AI で宣伝される。Infostealer を展開

- Velvet Tempest が ClickFix 攻撃や CastleRAT などを使用

- FBI、米国の市・郡の職員を装ったフィッシング攻撃を警告

- ShinyHunters が Salesforce Aura のデータ盗難攻撃をまだ行っていると主張

- エリクソン US のサービスプロバイダーが攻撃され、従業員・顧客のデータが盗まれた模様

- 「PhantomRaven」キャンペーンによる npm パッケージへのサプライチェーン攻撃

- イングランドホッケーが AiLock ランサムウェアの被害を受ける

- Interlock ランサムウェア攻撃で AI 生成 Slopoly マルウェアが使用される

- OpenClaw の AI エージェントが間接的なプロンプトインジェクション攻撃で機密データを漏洩

- GlassWorm マルウェア

- LeakNet ランサムウェアグループが ClickFix 攻撃を使用

- AI を騙すフォントレンダリング攻撃

- Interlock ランサムウェアグループが Cisco の脆弱性 (CVE-2026-20131) 公表前に悪用していた

- Crunchyroll が攻撃の被害に。約 680 万人の個人情報が盗まれる

- マツダが管理システムに攻撃を受け情報流出

- ShinyHunters が米国の Infinite Campus を攻撃

- 医療テクノロジー企業 CareCloud がハッカーによる患者データ盗難を発表

- 攻撃者が Axios npm パッケージを侵害、クロスプラットフォームマルウェアを拡散

- Google Play で拡散された Android マルウェア「NoVoice」が 230 万台のデバイスに感染

- Google ドライブのランサムウェア検知保護機能が一般提供に

- Claude Code のソースコードリークを装ったマルウェアが展開される

- 交通違反詐欺が新たに QR コードを利用

- Microsoft が Storm-1175 を Medusa ランサムウェアグループと結びつける

- Anodot 社の情報漏洩が波及している模様

- MacOS を標的に、「Script Editor」を利用した ClickFix 攻撃

- 署名付きソフトウェアの悪用でアンチウイルスソフトが無効に

この記事の著者

OSS/ セキュリティ / 脅威インテリジェンスエバンジェリスト

面 和毅