BLOG

2026 年 04 月 13 日

ハッカー集団「TeamPCP」による Trivy のセキュリティ侵害とサプライチェーン攻撃

~ 2026 年 3 月の脅威動向と代表的な攻撃(前編)~

2026 年 3 月の脅威動向を見るために、記事末尾で 3 月の代表的なインシデント・攻撃などを羅列しています。もちろんこれらは代表的なものであり、その他にも多くのインシデントが発生しています。

当社製品・サービスへの影響

サイバートラストの製品・サービスでは、Trivy の利用はなく、本件に関連する影響はありません。

今回は 3 月に発生した中でも以下を前編・後編にわけて解説します。

- ハッカー集団「TeamPCP」による Trivy のセキュリティ侵害とサプライチェーン攻撃(前編)

- OSS セキュリティスキャンツール Trivy にサイバー攻撃、侵入経路など攻撃の手口を徹底解説(後編)

1. TeamPCP による Trivy などの攻撃

Trivy(トライヴィ)は米国 Aqua Security 社が提供している、コンテナイメージなどのセキュリティ脆弱性を検出するための OSS(オープンソース)のセキュリティスキャンツールです。2026/03/19 に Trivy がセキュリティ侵害に遭いました。こちらの攻撃は TeamPCP と名乗る脅威アクター(ハッカー集団)が犯行声明を出しています。

Trivy は設定不要でシンプルに実行できる点が特徴で、高速で初心者にも扱いやすいツールとして注目されています。今回の Trivy のインシデントで得た認証情報を基に、攻撃者 TeamPCP は、Trivy が CI/CD パイプラインに組み込みやすい点を悪用して LiteLLM などのさまざまなソフトウェアにマルウェアを埋め込み、さらに別の認証情報を狙うサプライチェーン攻撃として、多くの開発現場に激震が走りました。サプライチェーンセキュリティ対策強化の一助に、2026 年 3 月末時点で判明している、TeamPCP の動きをまとめました。

1-1. エグゼクティブ サマリー

| 項目 | 内容 |

|---|---|

| Who(誰が) | TeamPCP |

| When(いつ) | 2026/03/19 以降 |

| Where(どこで) | GitHub の Trivy レポジトリ |

| What(何を) | 認証情報を取得、それを利用してさまざまなソフトウェアに二次被害をもたらしている |

| Why(なぜ) | 金銭目的と思われる |

| How(どのように) | どこからか TeamPCP の認証情報を入手したと思われる |

| 回避策 | N/A |

1-2. Who(誰が)

TeamPCP(別名 DeadCatx3、PCPcat、PersyPCP、ShellForce)は 2025 年後半から活動が知られている脅威アクターです。最近では Trivy のセキュリティインシデントに続いて、世界的に利用されている情報サービス Checkmarx GitHub Actions へのサプライチェーン攻撃や LiteLLM へのサプライチェーン攻撃で話題になっています。

TeamPCP は新興の脅威アクターで、その活動は「ランサムウェア攻撃」という可能性ももちろんある状態ですが、2026/03/27 時点では判明していません。

高度な匿名性と暗号化機能で人気のチャットアプリ・Telegram(テレグラム)の中での会話とその攻撃からわかる事実としては以下のものがあります。

- 単一目的のマルウェア集団ではなく、クラウドネイティブなサイバー犯罪プラットフォームのようです。Telegram を見た限りでは、「TeamPCP」というチャンネルの中で、ツリー形式でいろいろな犯罪行為や、彼ら自身の分析記事を嘲笑するような言動を繰り返しています。

- 自らツールやリークの場を提供しています。また、外部の協力者を募る「エコシステム」も構築しており、アフィリエイトも募集しています。定義上からは RaaS(Ransomware as a Service) や CaaS(Crime as a Service) に近いと思われます。

- 2026 年 3 月に Trivy の CI/CD 環境を侵害し、悪意あるコードを仕込みました。それから得た資格情報を用いて、LiteLLM や Checkmarx GitHub Actions、PyPI パッケージを連鎖的に侵害しています。基本的には、設定ミスのある Docker API※や Kubernetes API・Ray ダッシュボード・Redis サーバー・脆弱な React/Next.js アプリケーションを狙っています。

- 収益化がどうなっているのかは、2026/03/27 時点では判明していません。

- 確認済みの事実としては、彼らが攻撃したインフラ上で XMRig を展開し、仮想通貨マイニングを行なっていたという事実だけです。

- データ窃盗を行っていたということは Telegram の中でも確認されていますが、それを用いて脅迫(ランサム)を行っていたのかどうかは判然としていません。

- ※

- API とは:人が操作しなくても、システム同士が連携することにより、自動で必要な情報をやり取りできる仕組みです。

Telegram での TeamPCP チャンネルは非常に活発で、下記の画像のように 1,259 名の人間が登録しています。

出典:「TeamPCP チャンネル」より

1-3. When(いつ)

以下、判明している時系列になります。

| 日付 | 詳細 | 対象 |

|---|---|---|

| 2026/02/27 00:18 | CI により PR #10252(#10252 は既に削除されており、Web Archive にのみ残っている)。 すぐに生成・削除されたため、盗み出した認証情報 (Personal Access Token: PAT)を使用したものと思われる。 誰の認証情報がどこで盗まれたかは現時点では不明。 | Trivy |

| 2026/02/27 12:01 | 盗み出した認証情報を用いた API へのアクセスが始まる | Trivy |

| 2026/02/27 12:36 | trivy-vscode-extension に悪意のあるセキュリティアドバイザリが作成される | Trivy |

| 2026/02/28 03:17 | hackerbot-claw PR が生成・クローズされる | Trivy |

| 2026/03/01 00:14 | スクリプトを用いた大量の削除が発生 | Trivy |

| 2026/03/01 00:27 | リポジトリが名前変更され、偽のリポジトリが作られる | Trivy |

| 2026/03/01 から数日 |

Trivy での認証情報のローテーションが実施。 しかし TeamPCP がこの期間中に(失効するまでの隙間時間を使って) 盗み出した認証情報を引き続き使用し、 機密情報を外部に持ち出したことでアクセス権が維持された模様。 | Trivy |

| 2026/03/19 | TeamPCP により悪意のある Trivy v0.69.4 リリースが公開される | Trivy |

| 2026/03/20 | NPM 上の多数のパッケージに新しいワーム「CanisterWorm」が混入される ※ NPM とは:GitHub が運営する JavaScript/Node.js 環境における 標準的なパッケージ管理ツール |

NPM パッケージ多数 |

| 2026/03/21-22 | CanisterWorm がアップデートされ、 「kamikaze.sh」というイランへの攻撃ペイロードが追加 | NPM パッケージ多数 |

| 2026/03/23 | Checkmarx Github Actions へのサプライチェーン攻撃 | Checkmarx |

| 2026/03/24 | LiteLLM PyPI へのバックドア展開 | LiteLLM |

1-4. Where(どこで)

Trivy の GitHub レポジトリになります。

1-5. What(何を)

Trivy の GitHub レポジトリに対して、漏洩した正規の認証を使ってコミットし、マルウェアの埋め込まれているバージョンをプッシュして置き換えた模様です。

1-6. Why(なぜ)

TeamPCP が何を目的としているかは 2026/03/30 時点では明らかになっていません。しかし、Trivy への攻撃に関しては、Trivy を開始して他のさまざまなソフトウェアに関する認証情報の搾取が目的だったと考えられます。

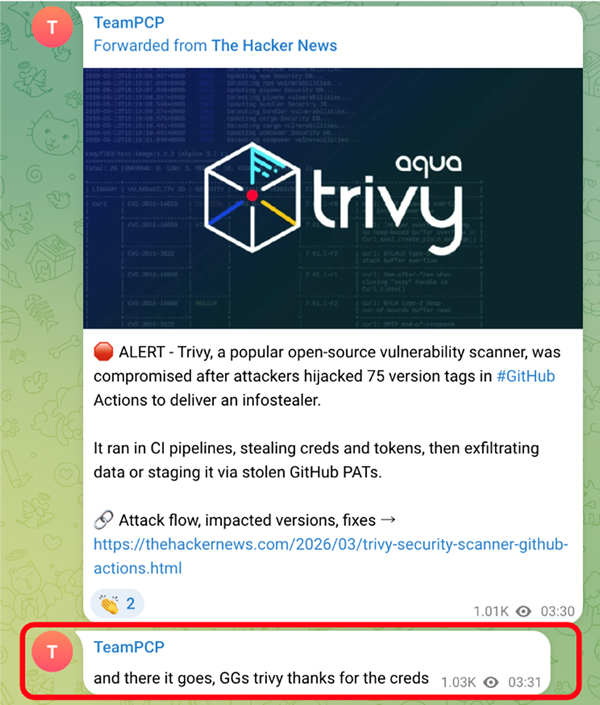

TeamPCP の Telegram には、攻撃が公になった後に下記のように認証情報を盗む媒介になったことで Trivy を揶揄するような投稿がなされています。

この記事の著者

OSS/ セキュリティ / 脅威インテリジェンスエバンジェリスト

面 和毅