2021 年 11 月 11 日

1 年で 650% も増加した OSS へのサプライチェーン攻撃に対応するには?

悪意のあるサイバー攻撃者は、セキュリティ対策の強固な企業を直接攻撃するのでなく、その企業が構成するサプライチェーンのセキュリティが脆弱な取引先等を標的にするケースが増加しています。 サプライチェーンとは、原材料や部品の調達、製造、在庫管理、物流、販売までの一連の商流、およびこの商流に関わる複数の組織群です。サプライチェーンの一部である取引先が攻撃されることで、取引先が保有する企業の機密情報が漏えいしたり、取引先を足掛かりとされ、結果として、本来の標的である企業が攻撃を受けたりする被害が発生するのです。

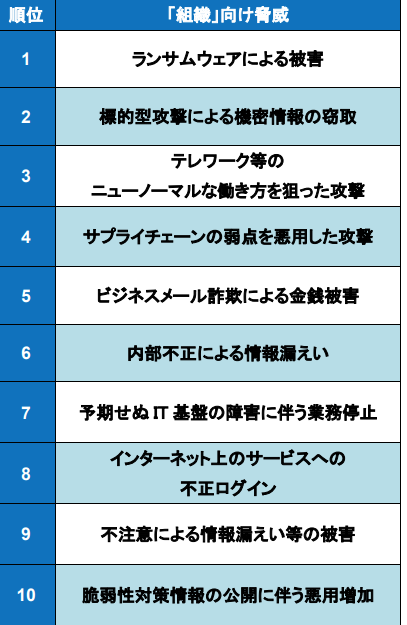

このようなサプライチェーン攻撃に対して、企業が取り組むべき必要性が高まっています。経済産業省の外郭団体である IPA(独立行政法人情報処理推進機構) が毎年発表している情報セキュリティ 10 大脅威において、今年、サプライチェーンの弱点を悪用した攻撃を 4 位にあげています。

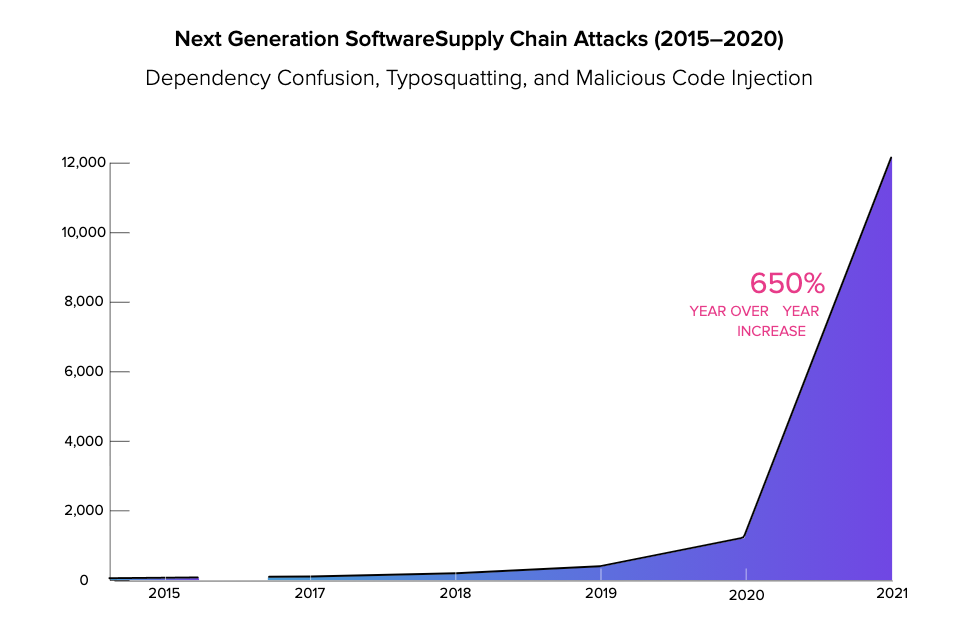

実際に、調査 (『2021 State of the Software Supply Chain Report』( 米 Sonatype 社 , https://www.sonatype.com/resources/state-of-the-software-supply-chain-2021 ) によれば、OSS のサプライチェーン攻撃が 650% 増加するなど、世界中で攻撃が急増しています。

このような攻撃の増加の背景の 1 つとして、企業のオープンソースソフトウェア (OSS) の採用率が 98% に拡大していることがあります (「2021 オープンソース·セキュリティ & リスク分析 (OSSRA)」)。採用率の増加とともに、OSS の脆弱性を利用した攻撃が増えているということなのです。

同調査によれば、脆弱な OSS コンポーネントが組み込まれているコードベースの割合は 84% で、前年の調査より 9% 上昇し、特に高リスクの OSS 脆弱性が組み込まれているコードベースの割合は、2019 年調査の 49% から 2020 年には 60% に達しているといいます。つまり、放置状態になっている OSS の使用を続けることが、危険性が高まってきていることになります。

このような背景から、経済産業省の報告書 (『OSS の利活用及びそのセキュリティ確保に向けた管理手法に関する事例集』https://www.meti.go.jp/press/2021/04/20210421001/20210421001-1.pdf ) は、OSS 利用の留意点の 1 つとして、サプライチェーンにおける OSS の使用をあげています。

OSS は、自社における使用のみならず、自社の製品やシステム開発のサプライチェーンを構成する企業等において使用されている可能性がある。そのような場合でも、納品物内の使用 OSS を把握し、ライセンス対応やバグ・ソフトウェア脆弱性等への対応を自社における OSS 使用時と同じように実施しなければならない。そのため、サプライチェーン各社の使用 OSS に関する情報を適切に吸い上げる必要がある(一部修正の上抜粋)

では、このようなサプライチェーン攻撃に対して、企業が防御するには、従来のファイアウォールやウイルス対策ソフトによる対策で十分なのでしょうか?

いいえ、年々巧妙化・多様化する標的型攻撃などのサイバー攻撃を、防ぎきれないのです。

例えば、機密情報を盗み取ることなどを目的として、特定の個人や組織を狙った攻撃である「標的型攻撃」は、狙った組織向けに巧妙に作り上げた業務関連の通達を利用したウイルス付きメールや交友関係を調べ上げ、懇親会などの情報共有先として、マルウェアが仕込まれたウェブサイトへ誘導するなど、さまざまな攻撃を執拗に仕掛けます。そのため、完璧な防御対策を立案し、実行することは困難であるのが現状です。

では、このようなサイバー攻撃への対応は、どうしたらよいでしょうか?

それは、「脆弱性の見える化」と「防御から対応や復旧に至るまでの一貫した対策を実行すること」です。

対策を立てるにあたって、指針となるのが、世界各国の企業がセキュリティ対策を講じる際に参照する、NIST(National Institute of Standards and Technology, 米国立標準技術研究所)が定義するサイバーセキュリティフレームワーク (NIST CSF) です。

NIST CSF では、サイバーセキュリティ対策のコア機能として、特定・防御・検知・対応・復旧に分けています。

1)特定

組織が目標を達成するためのリソース管理や、経営環境を考慮に入れたリスクマネジメントといった方法などがまとめられています。

2)防御

認証やアクセス制御や組織的な対策などの防御策についてです。

3)検知

攻撃を事前あるいは早期に検知するため対策です。

4)対応

高度なセキュリティ攻撃に対して、すべての防御を行うことは困難です。そのため、もし攻撃されたとしたら、どのようなコミュニケーションなどどのような対応を組織的にとるかを定義しています。

5)復旧

セキュリティインシデントが発生した場合は、事業を継続させるための早急な復旧方法を定義しています。

この NIST CSF に対応した標準の1つが、NIST SP800-171 です。NIST SP800-171 は、米国政府が取り扱う機密情報以外の「一般情報(Unclassified)」のうち、「保護すべき情報(CUI:Controlled Unclassified Information)」に関わるシステムにおいて、サプライチェーン全体で情報セキュリティを順守する必要があるとします。

2018 年、米国政府との取引企業に対して、NIST SP800-171 の遵守を条件にしています。今後は、IT、電力、水道、金融、物流、航空、鉄道、自動車など、さまざまな産業に適用することが想定されています。日本においても、防衛省調達に NIST SP800-171 同程度の要件を 2021 年から施行しています。そのため、早晩、日本においても、さまざまな産業で NIST SP800-171 の遵守が求められることが予想されています。

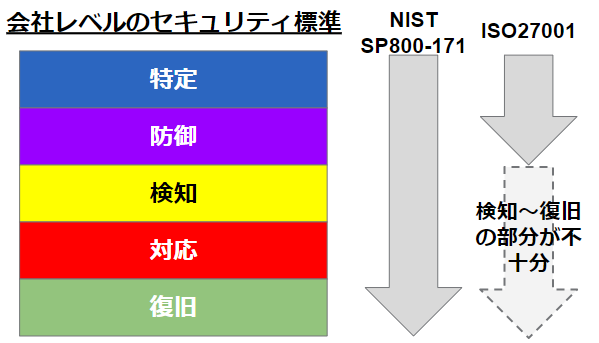

従来、日本企業では、セキュリティ対策の標準として、ISMS(ISO27001)が利用されてきましたが、上記のような背景から ISMS に代わり、NIST SP800-171 に対応するよう変更していく必要性が高まっています。

ISMS と NIST SP800-171 との大きな違いは、ISMS は情報セキュリティマネジメントで「未然の防御」に重点を置く企業運用ルールであるのに対して、NIST SP800-171 は攻撃・侵入を前提に「特定・防御・検知・対応・復旧」まで網羅し、ICT の側面から何をどうするべきか細かく要件を指定していることです。

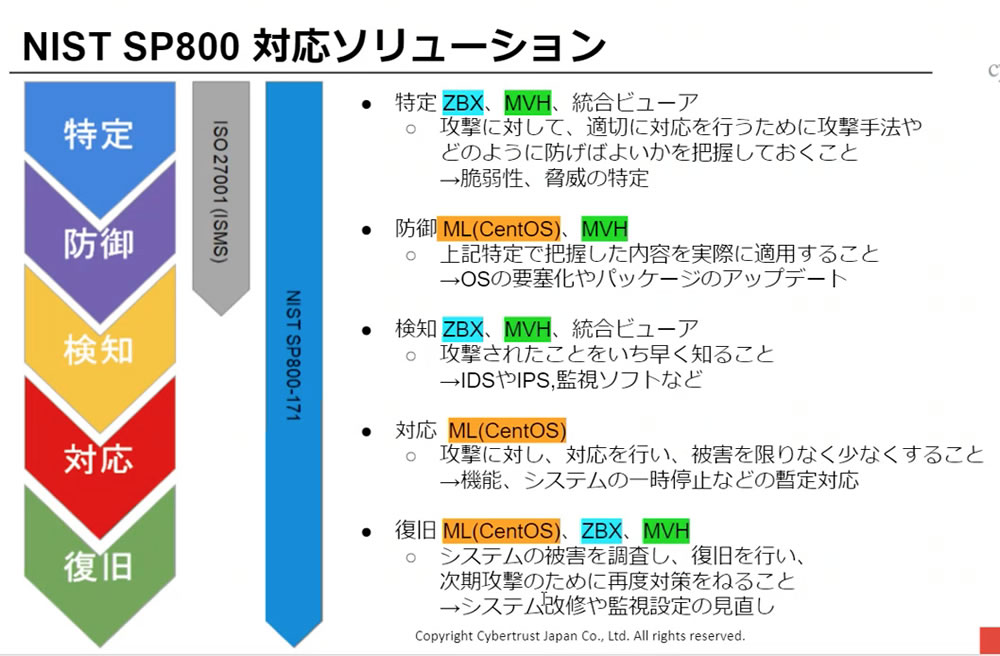

OSS の利用において、「特定・防御・検知・対応・復旧」までを網羅する唯一のソリューションは、「NIST SP800-171」の要件に準拠した Linux ディストリビューション MIRACLE LINUX および統合監視ツール MIRACLE ZBX に加えて、脆弱性の見える化を実現する脆弱性管理ソリューション MIRACLE Vul Hammer です。

MIRACLE LINUX は、国産ディストリビューションとして 21 年の開発・販売・保守の実績があります。長期サポートおよび一部カスタマイズを伴う産業領域の専用装置向け Linux サーバーとしてシェア 57% ( 出典:ミック経済研究所「産業用 PC における Linux 市場の実態」レポート ) といったように、多くの産業基盤で実績があります。

MIRACLE ZBX は、サイバートラストが 13 年以上の実績を持つサイバートラストが提供する統合監視ツールです。「NIST SP800-171」 [3.1 アクセス制御 , 3.3 監査と責任追跡性 , 3.13 システムと通信の保護 ] および「NIST SP800-53」 [3.1 アクセス制御 , 3.3 監査と責任追跡性 , 3.18: システムと通信の保護 ] に準拠したセキュリティ強化が実装されています。

MIRACLE Vul Hammer は、Linux ディストリビューションの知見を活かした OSS の高精度スキャンと、Zabbix や MIRACLE ZBX との連携により、最新の CVE データベースとの照合による脆弱性管理情報の一元管理と脆弱なソフトウェア対策のタイムリーな対応を実現する製品です。

そして、これらのソリューションを安定して稼働させるには、高可用性が必要です。システムが停止してしまうと、攻撃されたことの検知すら実行することができません。

高可用性は、業務アプリケーション・システムで 99.99% の高可用性を実現する HA クラスタソリューション・パッケージ製品 MIRACLE CLUSTERPRO X を利用することで実現可能です。MIRACLE CLUSTERPRO X は、MIRACLE LINUX と NEC 製「CLUSTERPRO X」のライセンスおよびサポートをバンドルして提供しています。仮想化環境においては、MIRACLE FailSafe を利用することも可能です。MIRACLE FailSafe は、NEC 製の可用性向上ソフトウェア「CLUSTERPRO X SingleServerSafe」をベースとしています。CLUSTERPRO X は、プロセスやサービス、OS を常に監視し、異常を検出した際に、OS やアプリケーションを再起動することでサービスを継続します。

これらの製品は、サプライチェーン攻撃以外にも、さまざまなサイバー攻撃に対して、対応できます。オープンソースの普及に従って、脆弱性を利用したサイバー攻撃が増加している今だからこそ、検討していただきたいソリューションです。

本記事に関連するリンク

- 安心と実績の国産 Linux ディストリビューション MIRACLE LINUX

- 仮想アプライアンス型の統合システム監視モジュール MIRACLE ZBX Virtual Appliance

- Zabbix 連携の脆弱性管理ソリューション MIRACLE Vul Hammer

- 業務を止めないクラスターシステムを構築 MIRACLE CLUSTERPRO X