2024 年 01 月 29 日

IPA「情報セキュリティ10大脅威 2024」を発表

~ 脆弱性を悪用するサイバー攻撃や内部不正、人的ミスなどに対処するためには? ~

サプライチェーンの弱点を悪用した攻撃がランクアップ

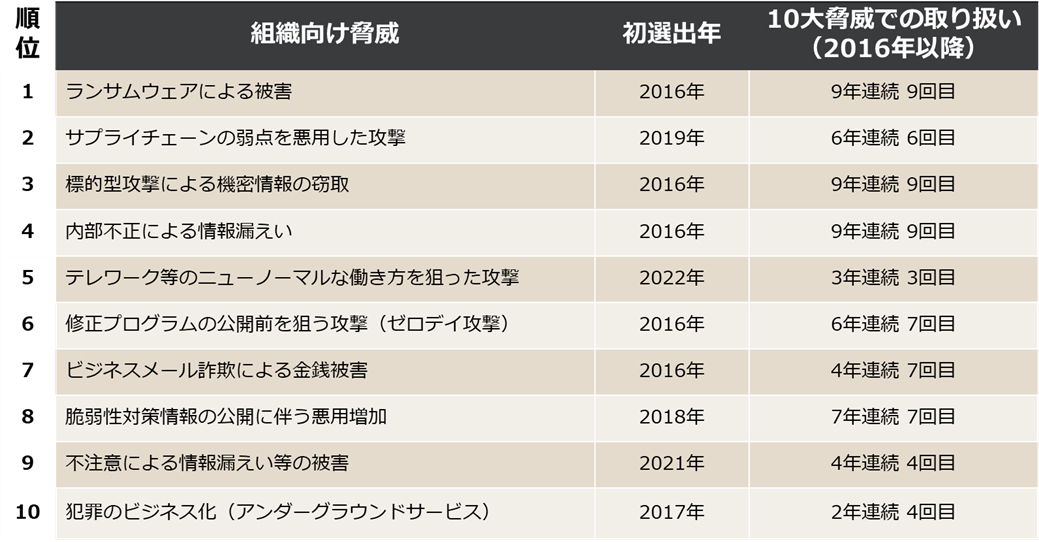

情報処理推進機構(IPA) は、2024 年 1 月 24 日に「情報セキュリティ 10 大脅威 2024」を公開しました。情報セキュリティ 10 大脅威 2023 と同様に、「ランサムウェアによる被害」「サプライチェーンの弱点を悪用した攻撃」が上位となり、脆弱性を悪用したサイバー攻撃による影響が続いていると予測できます。また、「内部不正による情報漏えい等の被害」「不注意による情報漏えい等の被害」が前年より順位に上がっており、組織内の「人」が原因であるセキュリティインシデントに注視するとともに、内部不正や人的ミスといった対策を行うにあたっては、IPA が公開する「 組織における内部不正防止ガイドライン 」が参考になります。

(出典)情報処理推進機構(IPA)「 情報セキュリティ 10 大脅威 2024」

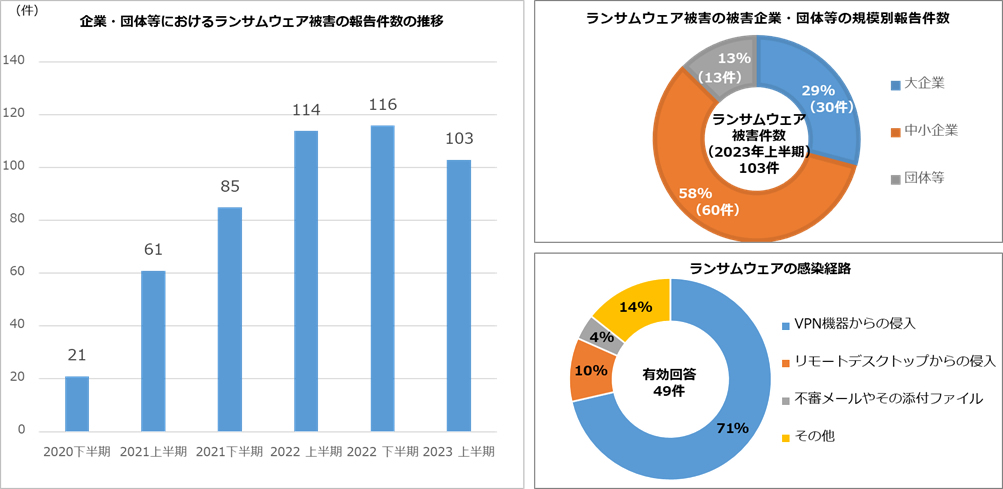

警察庁が公表する「 令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について 」では、企業・団体等における 2020 年下半期から 2023 年上半期のランサムウェア被害の報告件数の推移は、約 5 倍と増加しており、規模別の報告件数では、「大企業(29%)」「中小企業(58%)」となっており、中小企業の被害件数が多くなっています。

(出典)警察庁「 令和 5 年上半期におけるサイバー空間をめぐる脅威の情勢等について 」

脆弱性を悪用したサイバー攻撃は、修正プログラムの公開前を狙ったゼロディ攻撃が行われており、一刻も早い対策が必要です。利用するすべての商用ソフトウェア、オープンソースソフトウェア(OSS)、ミドルウェアやライブラリなどのすべてに脆弱性が発生しない保障はなく、恒久的な対策はないため脆弱性の存在が判明したら、迅速に最新版にアップデートすることが重要です。

ここ数年「ランサムウェア被害」については、国内の企業・組織や医療機関での被害について報じられています。ランサムウェアによる被害の原因は、標的型攻撃メールを用いた手口や VPN 機器の脆弱性を悪用した手口などがあり、対策としてはウイルス対策、不正アクセス対策などの多層防御はもちろんのこと、脆弱性を可視化し対策することが重要になります。

「BLOG:Apache Log4j の事例から学ぶ脆弱性対策 」でも解説していますように、「脆弱性の見える化」と「防御から対応や復旧に至るまでの一貫した対策を実行すること」が必要で、ランサムウェア被害に遭った際に迅速に復旧できるように、オフラインでシステムイメージをバックアップしておくことを忘れてはなりません。その他「BLOG:IPA「情報セキュリティ 10 大脅威 2023」を発表 」でも解説していますように、VPN 機器の脆弱性を悪用されることで認証情報であるユーザー情報やパスワードが流出し、ランサムウェア攻撃の被害に遭うケースが発生しています。

このようなケースに対応するためには、VPN 機器のソフトウェアを最新版にアップデートすることはもちろんのこと、多要素認証による認証強化が重要です。ID/パスワードのみの認証方式を用いると、許可されていない端末や悪意ある第三者からの不正な接続が行われランサムウェアなどのサイバー攻撃の被害に遭う可能性があります。

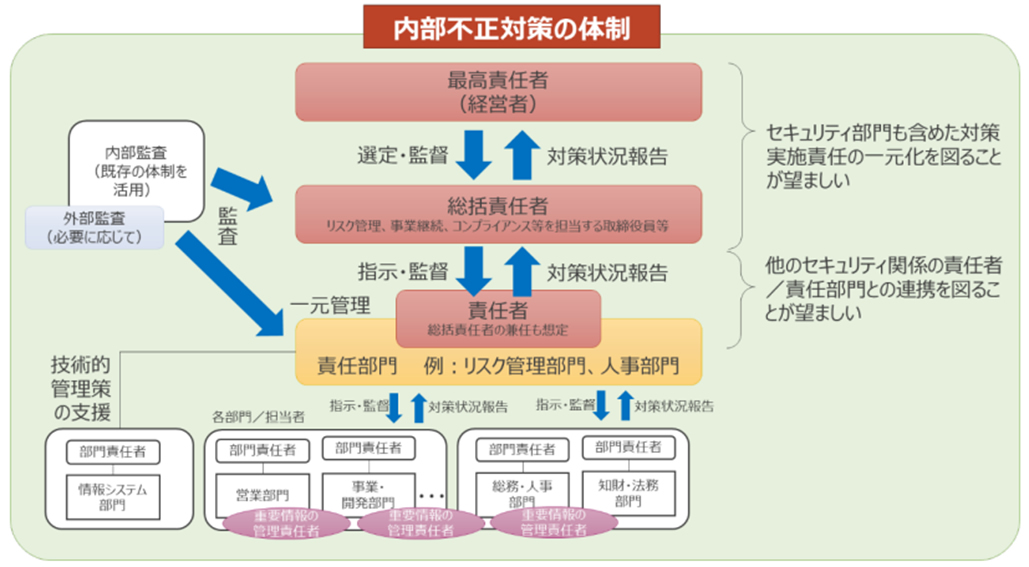

組織における内部不正対策をするためには、経営者をはじめ組織全体での取り組みが不可欠で、その体制を構築することが必要です。また、技術的や運用による対策のほか、教育による内部不正対策を周知徹底する人的対策が必要です。

(出典:IPA「 組織における内部不正防止ガイドライン 」)

サイバートラストでは、脆弱性の見える化を実現する脆弱性管理ソリューション「MIRACLE Vul Hammer(ミラクル バル ハンマー)」を提供しており、このようなサイバー攻撃に対応することができ迅速かつ適切な脆弱性対策が可能で、IT システムのスキャン、脆弱性の可視化、対応を自動化する脆弱性管理ソリューションです。

ランサムウェアによる被害や予期せぬ IT 基盤の障害に伴う業務停止などから迅速に復旧するために、システムイメージをオフラインで簡単にバックアップ可能な「MIRACLE System Savior(ミラクル・システムセイバー)」を提供しており、システム環境、ユーザー環境、ユーザーデータを丸ごとバックアップし、簡単に復旧できるため、障害が起きた際の早期の復旧やシステムが起動できなくなるランサムウェアへの対策にも有効です。

端末認証サービス「 サイバートラスト デバイス ID」は、端末識別情報を確認し、管理者が許可した端末にのみデバイス証明書を登録することによって、厳格な端末認証が可能なデバイス証明書発行管理サービスで、不正なデバイスからのアクセスを排除することができます。

「MIRACLE Vul Hammer」「MIRACLE System Savior」「サイバートラスト デバイス ID」は、実際の導入の前に導入検証や技術評価をいただくために無償評価いただくことができますので是非ご活用ください。

本記事に関連するリンク

- BLOG:脆弱性管理

- BLOG:システムバックアップ

- BLOG:クライアント認証ソリューション

- 脆弱性管理ソリューション「MIRACLE Vul Hammer」

- システムバックアップ「MIRACLE System Savior」

- 端末認証サービス「サイバートラスト デバイス ID」