2022 年 07 月 15 日

多様化するランサムウェア攻撃。今、やっておくべき対応策とは?

~ 攻撃手法の変化とその解決手法 ~

動画で解説!

ランサムウェア攻撃とは

ファイルを利用不可能な状態にしたうえで、そのファイルを元に戻すことと引き換えに身代金を要求するマルウェアをランサムウェアといいます。そして、ランサムウェアを利用した攻撃のことをランサムウェア攻撃と呼びます。

ランサムウェア攻撃の変化

従来のランサムウェア攻撃の特徴が「不特定多数の利用者」に対して、「電子メールに添付された不正な URL や添付ファイルを開くことによる感染」であったことに対し、近年のランサムウェア攻撃では、「特定の個人や企業・団体等」に対して、「企業ネットワーク等のインフラの脆弱性を狙って侵入、感染させる」という手口に変化しています。※1

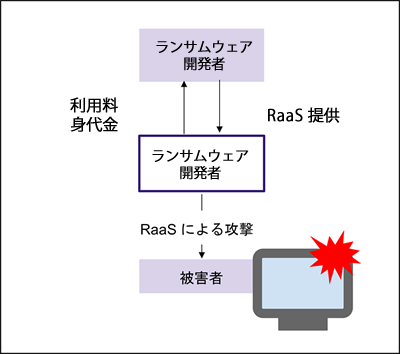

RaaS の登場

Ransomware as a Service の略で、ランサムウェア攻撃を仕掛けるためのサービスです。ランサムウェアの開発者にとっての新たなビジネスモデルとなっており、ランサムウェアを悪用する攻撃者が利用することで、ランサムウェアの開発者は、一定の料金、あるいは身代金の一部を入手できる形態になっています。

ランサムウェア攻撃はどのように行われるのか

ランサムウェア攻撃は多様化しています。

既知の脆弱性を悪用

2021 年 7 月、海外のシステム管理企業では、サーバーの脆弱性が原因でランサムウェアに感染し、そのクライアントである MSP( マネージドサービスプロバイダー ) の顧客に対しても被害が及んでしまいました。このようにランサムウェア攻撃では、サプライチェーンを利用して被害が広がってしまうことがあります。

2021 年 11 月、国内の病院がランサムウェア攻撃の被害を受けました。この事件では、2019 年に情報公開されていた VPN の脆弱性が悪用され、ランサムウェアの感染につながったと言われています。さらに感染後、システムの脆弱な設定により、その影響は広範囲に及んでしまいました。

サーバーだけでなく、NW 機器の脆弱性に対しても対処が必要です。

RDP(Remote Desktop Protocol) を悪用

2022 年 6 月、サーバーが外部から RDP によって接続可能になっていたことから、総当たりによりパスワードを特定され、侵入、暗号化された事件がありました。

テレワークが増えた現在、RDP( リモートデスクトップ ) も感染経路となっています。

ICS( 産業用制御システム ) を狙った攻撃

2020 年 6 月、国内の大手製造業の企業がランサムウェアの被害を受けました。

利用されたランサムウェアは、Snake であると言われています。Snake はプロセス終了機能を実行してしまうなどの ICS への攻撃に特化した機能を有しています。

また、この Snake は、この企業の NW で動作するようにカスタマイズされたランサムウェアであったことから、標的を定めてランサムウェアの開発が行われていることがわかります。

ランサムウェアに感染した時の対策

ランサムウェアに感染した場合、ファイルやデータが暗号化されてしまいます。

感染してしまった場合には、一般的にはシステムバックアップをとっておき、システムバックアップを適用することが解決策としてあげられることが多いでしょう。

サイバートラストでは、クラスタ化されたサーバや VMwareESXi サーバなど、複雑に構成されたインフラストラクチャへのランサムウェア対策には、安全・確実な「オフラインバックアップ」、MIRACLE System Savior を提供しています。

しかしながら、暗号化したファイルに身代金を要求し、その上、支払わないと公開すると恐喝する二重恐喝の事件も増えています。そのためには、根本原因である脆弱性を無くし、ランサムウェアに感染しないための対策が重要となります。

ランサムウェアに感染しないための対策

ランサムウェアは、脆弱なセキュリティ設定や、脆弱性が放置されているソフトウェアを悪用して広いネットワークへ感染します。ランサムウェアに感染しないためには、以下の留意が必要です。

- 脆弱性のあるソフトウェアを常に把握する

- 修正版が提供されているソフトウェアをアップデートする

- セキュアなシステム設定を施す

サイバートラストでは、ランサムウェアや不正アクセスに悪用される脆弱性を可視化し、ソフトウェアのアップデートまでの脆弱性管理を行う MIRACLE Vul Hammer を提供しています。

MIRACLE System Savior について

MIRACLE System Savior(MSS)では クラスタ環境からより複雑な VmwareESXi 基盤まで、「たった 3 ステップ」でバックアップも、バックアップからの復旧も容易な手順で実施が可能です。そのため、万が一ランサムウェアに感染した場合も、短時間でシステムを復旧し、素早く事業継続が可能になります。

MIRACLE Vul Hammer について

CentOS をはじめとする Linux や、 Windows などのソフトウェアと、ネットワークスイッチなどのデバイスの脆弱性を高精度でスキャンし、最新の CVE データベースと照合して各サーバーのパッチ適用状況と事前に設定したポリシーへの違反を一元管理可能にする脆弱性管理ツールです。「MIRACLE Vul Hammer」の活用により脆弱性の有無を自動的に可視化・通知可能にし、企業のソフトウェア管理業務の大幅な省力化と、脆弱性の早期発見や迅速な対応を通じてサイバー攻撃のリスク低減を支援します。