BLOG

2017 年 04 月 27 日

ZabbixでSNMPTTを利用してSNMPトラップを監視する

情報更新:2023 年 1 月 5 日

MIRACLE ZBX や Zabbix では、SNMPTT を利用して SNMP トラップを監視することができますが、構成が複雑であり、理解しにくい部分です。今回は MIRACLE ZBX や Zabbix による SNMP トラップ監視の概要と、SNMPTT のインストールから設定、動作確認までを説明します。

※本記事は、2015 年 08 月 24 日と 2015 年 09 月 29 日に、みらくるブログ「MIRACLE ZBX サポート Tips」上にて掲載したブログ記事を基に、一部編集を加えたものです。

Zabbix / MIRACLE ZBX による SNMP トラップ監視の概要

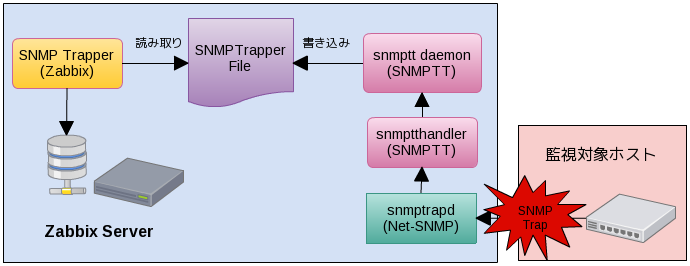

監視対象から送信された SNMP トラップのデータが、Zabbix(あるいは MIRACLE ZBX) の DB に保存されるまで処理は大まかに以下の流れで行われます。

- 監視対象機器が SNMP トラップを送信する。

- 送信されたトラップを snmptrapd で受信する。

- snmptrapd が受信したトラップのデータを SNMPTT に渡す。

- SNMPTT がデータの書式などを整形して SNMPTrapperFile に出力する。

- Zabbix Server の snmp trapper プロセスが SNMPTrapperFile を読み込む。

- snmp trapper プロセスがデータを解析して DB に保存する。

Zabbix SNMPTT Structure

SNMP トラップの受信は Net-SNMP の snmptrapd で行います。受け取ったデータの変換や整形は SNMPTT で行います。SNMPTT が変換や整形したデータはテキストファイル (SNMPTrapperFile) に出力され、そのファイルを Zabbix Server がログ監視と同じような方法で監視を行います。

目次

1. MIRACLE ZBX 6.0.9 を使用した場合の解説

2. MIRACLE ZBX 2.2.9 を使用した場合の解説

環境(MIRACLE ZBX 6.0.9 を使用した場合)

本記事では下記の環境を想定しています。

MIRACLE ZBX サーバについては構築が完了していることを前提とします。

| コンポーネント | バージョン |

|---|---|

| MIRACLE LINUX | 8.4 |

| MIRACLE ZBX | 6.0.9-2 |

| net-snmp | 5.8-25 |

| snmptt | 1.5-beta1.mlzbx3 |

SNMPTT のインストール

一部パッケージは当社から提供されているものを使用するため、あらかじめリポジトリの登録を行います。

1. リポジトリを登録する。

# dnf install https://ftp.miraclelinux.com/zbx/6.0/miracle-zbx-release-6.0-1.noarch.rpm

2. dnf で snmptt パッケージをインストールする。

# dnf install snmptt

3. dnf で net-snmp-perl パッケージをインストールする。

# dnf install net-snmp-perl

※後述の動作確認時に snmptrap コマンドを使用するため、net-snmp-utils パッケージを別途インストールします。

# dnf install net-snmp-utils

snmptrapd の設定と起動

snmptrapd の設定ファイル snmptapd.conf を編集します。

snmptrapd.conf では、traphandle ディレクティブで snmptrapd が受け取った SNMP トラップを SNMPTT の snmptthandler へ渡すように設定を行います。OID を指定して、渡すプログラムを分けることもできます。ここでは簡易的に全てのトラップを snmptthandler で処理するように指定しています。

またここではコミュニティ名による認証を無効にしています。

設定ファイル :/etc/snmp/snmptrapd.conf

traphandle default /usr/sbin/snmptthandler

disableAuthorization yes

次に snmptrapd の起動オプションを変更します。

SNMP トラップの OID をメッセージに変換する処理は SNMPTT が行います。そのため snmptrapd では OID のまま処理をするよう、snmptrapd の設定ファイルを下記のように変更します。

設定ファイル :/etc/sysconfig/snmptrapd

OPTIONS="-On -p /var/run/snmptrapd.pid"

設定が完了したら snmptrapd サービスを起動します。この時 OS 起動時に snmptrapd サービスが自動で起動するように設定します。

systemctl enable --now snmptrapd.service

snmptt の設定と起動

snmptt の動作を設定するファイルは snmptt.ini になります。MIRACLE ZBX との連携のために、各パラメータを以下のように変更します(一部初期設定と同じ項目があります)。

設定ファイル :/etc/snmp/snmptt.ini

#snmpttをスタンドアローンではなくデーモンモードで起動する

mode = daemon

net_snmp_perl_enable = 1

net_snmp_perl_best_guess = 2

#日付と時間のフォーマット

date_time_format = %Y/%m/%d %H:%M:%S

#ZBXが参照するログファイルの場所

log_file = /var/log/snmptt/snmptt.log

#動作確認のためデバッグモードに設定

sleep = 1 #処理間隔(秒)

DEBUGGING = 1 #動作確認終了後は0に変更してください。

DEBUGGING_FILE = /var/log/snmptt/snmptt.debug

DEBUGGING_FILE_HANDLER = /var/log/snmptt/snmptthandler.debug

※参照

http://snmptt.sourceforge.net/docs/snmptt.shtml

続いて SNMPTT が受診した SNMP トラップのデータをどのように整形するかのルールを記載します。設定ファイルは /etc/snmp/snmptt.conf です。

MIRACLE ZBX との連携で必要となるのは、EVENT と FORMAT の 2 行です。書式は以下となります。

EVENT event_name event_OID "category" severity

FORMAT format_string

EVENT の event_OID に合致した SNMP トラップを、指定した FORMAT の形式でログファイルに出力します。

MIRACLE ZBX と連携するためには FORMAT の行で ZBXTRAP というキーワードを記述し、その後に送信元の IP アドレスを記述するようにします。

以降は下記の例を使用しながら解説します。

# 設定ファイル:/etc/snmp/snmptt.conf

EVENT linkDown .1.3.6.1.6.3.1.1.5.3 "Test pattern" Red

FORMAT ZBXTRAP $aA A linkDown trap signifies

EVENT linkUp .1.3.6.1.6.3.1.1.5.4 "Test pattern" Blue

FORMAT ZBXTRAP $aA A linkUp trap signifies

EVENT general .* "LOGONLY" Normal

FORMAT ZBXTRAP $aA received unexpected trap

上記の例では snmptrapd が OID が「.1.3.6.1.6.3.1.1.5.3」か「.1.3.6.1.6.3.1.1.5.4」の SNMPトラップを送信した場合、下記のようなログが /var/log/snmptt/snmptt.log に記録されます。$aA には送信元の IP アドレスが記述されます。

2022/11/07 02:03:21 .1.3.6.1.6.3.1.1.5.3 Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

最後の「.*」はすべての OID に合致します。したがって OID が「.1.3.6.1.6.3.1.1.5.3」でも「.1.3.6.1.6.3.1.1.5.4」でもない SNMP トラップを受信した場合は下記のようなログが記録されます。

2022/11/07 02:03:24 .1.3.6.1.6.3.1.1.5.5 Normal "LOGONLY" localhost - ZBXTRAP 192.168.1.10 received unexpected trap

ログ出力のためのログファイル /var/log/snmptt/snmptt.log を作成し、オーナとグループを snmptt に変更します。

# touch /var/log/snmptt/snmptt.log

# chown snmptt.snmptt /var/log/snmptt/snmptt.log

最後に snmptt サービスを起動します。この時 OS 起動時に snmptt サービスが自動で起動するように設定します。

# systemctl enable --now snmptt.service

MIRACLE ZBX サーバの設定

SNMP トラップ監視を有効にするために MIRACLE ZBX サーバの設定を変更します。

MIRACLE ZBX の SNMP Trapper プロセスの起動と、SNMP トラップが記録されるファイルを ZBX サーバが参照できるようにファイルの指定を行います。

設定ファイル:/etc/zabbix/zabbix_server.conf

SNMPTrapperFile=/var/log/snmptt/snmptt.log

StartSNMPTrapper=1

その後、設定を反映させるためにサービスの再起動を行います。

# systemctl restart zabbix-server.service

MIRACLE ZBX で SNMP トラップを監視するためのホストとアイテムの登録

SNMP トラップを監視できるアイテムを使用するには、ホストに SNMP インターフェースを追加します。Web フロントエンドにログインしてホストに SNMP インターフェースを追加してください。

例)ローカルホスト 127.0.0.1 を監視しているホストに SNMP インターフェースを追加する場合

[設定] -> [ホスト] -> 該当のホストを選択 -> インターフェース欄の[追加] の順に選択。

![ローカルホスト 127.0.0.1 を監視しているホストに SNMP インターフェースを追加する場合、

[設定] -> [ホスト] -> 該当のホストを選択 -> インターフェース欄の[追加] の順に選択。](/blog/zabbix/img/zbx-tl-001-new01.png)

| 設定項目 | 設定内容 |

|---|---|

| SNMP | 192.168.1.10 |

| ポート | 161 |

| SNMPバージョン | SNMPv2 |

| SNMPコミュニティ | {$SNMP_COMMUNITY} |

インターフェースが追加できたら、次はホストにアイテムを登録します。SNMP トラップを監視するアイテムは下記の 2 種類があります。

snmptrap[regexp]

snmptrap.fallback

snmptrap[regexp] では、regexp 内に記述した正規表現にマッチした SNMP トラップを収集します。

snmptrap.fallback では、設定した snmptrap[regexp] にマッチしない SNMP トラップを収集します。

例 1)snmptrap[] を使用し、regexp に「linkDown」を設定したアイテムを登録する場合

該当ホストの[アイテム] -> [アイテムの作成] の順に選択。

| 設定項目 | 設定内容 |

|---|---|

| タイプ | SNMPトラップ |

| キー | snmptrap[linkDown] |

| データ型 | ログ |

| ホストインターフェース | 192.168.1.10:161 |

![snmptrap[]を使用し、regexpに「linkDown」を設定したアイテムを登録する場合、該当ホストの[アイテム] -> [アイテムの作成] の順に選択。](/blog/zabbix/img/zbx-tl-001-new03.png)

例 2)snmptrap.fallbackを使用する場合

該当ホストの[アイテム] -> [アイテムの作成] の順に選択。

| 設定項目 | 設定内容 |

|---|---|

| タイプ | SNMPトラップ |

| キー | snmptrap.fallback |

| データ型 | ログ |

| ホストインターフェース | 192.168.1.10:161 |

![snmptrap.fallbackを使用する場合、該当ホストの[アイテム] -> [アイテムの作成] の順に選択。](/blog/zabbix/img/zbx-tl-001-new04.png)

動作確認

設定したアイテムで SNMP トラップが取得できるか、動作の確認を行います。

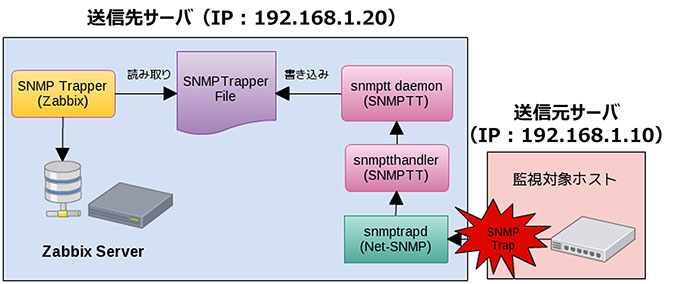

下記の条件で、MIRACLE LINUX から自ホストに対して SNMP トラップを送信します。

トラップ送信元サーバ:192.168.1.10

トラップ送信先サーバ:192.168.1.20

コミュニティ名:public

SNMPバージョン:SNMPv2c

監視対象になっている送信元サーバから SNMP トラップを送信し、送信先サーバで受信したものが上述した説明のとおりに順番に処理されていきます。今回はトラップの送信から MIRACLE ZBX 上のアイテム監視までを確認します。

まず snmptrap コマンドを使用して、MIRACLE ZBX サーバに SNMP トラップを送信します。送信する際は送信先サーバの IP アドレスを指定します。

# snmptrap -v 2c -c public 192.168.1.20 '' .1.3.6.1.6.3.1.1.5.3

# snmptrap -v 2c -c public 192.168.1.20 '' .1.3.6.1.6.3.1.1.5.4

# snmptrap -v 2c -c public 192.168.1.20 '' .1.3.6.1.6.3.1.1.5.5

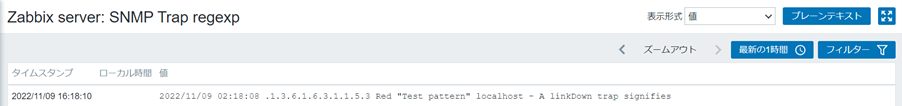

そうした場合、SNMPTrapperFile には下記のログが記録されます。

2022/11/09 02:18:08 .1.3.6.1.6.3.1.1.5.3 Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

2022/11/09 02:18:11 .1.3.6.1.6.3.1.1.5.4 Blue "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkUp trap signifies

2022/11/09 02:18:12 .1.3.6.1.6.3.1.1.5.5 Normal "LOGONLY" localhost - ZBXTRAP 192.168.1.10 received unexpected trap

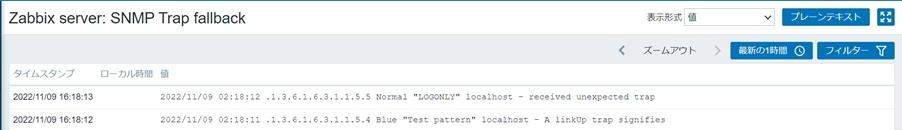

それぞれのアイテムのヒストリには、下記のようにデータが記録されます。

ログに記録される OID をオブジェクト名に変更する

最後に SNMPTrapperFile に記録された際、OID の部分がオブジェクト名に変更された状態で記録されるようにする設定を紹介します。

snmptt.ini 内には記録されるログの内容を変換するための設定が複数個あります。そのうち translate_log_trap_oid は 0~4 に設定することができ、値を変更することで、ログに記録される内容が一部変更されます。

今回は例として、上記で送信していた以下のトラップを例にします。

# snmptrap -v 2c -c public 192.168.1.10 '' .1.3.6.1.6.3.1.1.5.3

デフォルトの設定(translate_log_trap_oid=0)であれば下記のログが記録されます。

2022/11/09 02:18:08 .1.3.6.1.6.3.1.1.5.3 Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

この設定値をそれぞれ変更した場合のログは以下になります。

translate_log_trap_oid=1

2022/11/08 00:27:20 linkDown Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

translate_log_trap_oid=2

2022/11/08 00:28:40 IF-MIB::linkDown Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

translate_log_trap_oid=3

2022/11/08 00:51:21 .iso.org.dod.internet.snmpV2.snmpModules.snmpMIB.snmpMIBObjects.snmpTraps.linkDown Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

translate_log_trap_oid=4

2022/11/08 00:52:07

IF-MIB::.iso.org.dod.internet.snmpV2.snmpModules.snmpMIB.snmpMIBObjects.snmpTraps.linkDown Red "Test pattern" localhost - ZBXTRAP 192.168.1.10 A linkDown trap signifies

※その他 snmptt.conf の各設定の詳細については、下記の Web ページを参照してください。

http://snmptt.sourceforge.net/docs/snmptt.shtml

上記のような OID からオブジェクト名への変換は、 mib ファイル内に記載されている情報を参照しています。mib ファイルは初期では /usr/share/snmp/mibs/ に配置されています。

ディレクトリ内部に配置されている各種 mib ファイルを読み込むために、snmptt.ini 内の mibs_environment を以下のように設定します。

mibs_environment = ALL

この上で 初期とは別の場所に配置した mib ファイルを読み込ませたい場合は、/etc/snmp/snmp.conf 内で MIBDIRS を設定する必要があります。使用するディレクトリはフルパスかつコロン区切りで設定します。

例として、/usr/share/snmp/anothermibs 配下の mib ファイルを追加で読み込ませる場合は、以下のように設定します。

MIBDIRS /usr/share/snmp/mibs:/usr/share/snmp/anothermibs

以上、MIRACLE ZBX で SNMPTT を利用して SNMP トラップを監視する方法を解説しました。

環境(MIRACLE ZBX 2.2.9を使用した場合)

本記事では下記の環境を想定しています。

- OS

Asianux Server 4 (Hiranya SP3)※全てのパッケージをインストールしている状態。

kernel-2.6.32-358.14.1.el6.x86_64 - MIRACLE ZBX

zabbix-2.2.9-1.ML6.x86_64 - snmptrapd(Net-SNMP)

net-snmp-5.5-44.AXS4.3.x86_64 - SNMPTT

snmptt-1.4-0.9.beta2.el6.noarch

SNMPTT のインストール

yum を使用して SNMPTT のインストールを行います。レポジトリは EPEL を使用します。

Asianux Server4 (AXS4 SP4) の環境では、事前に perl-IO-stringy パッケージを手動でインストールしてから yum を実行する必要があります。

1. perl-IO-stringy パッケージを手動でインストールする

# wget http://ftp.miraclelinux.com/pub/Asianux/Server/4/Unsupported/extra/SP4/x86_64/perl-IO-stringy-2.110-10.1.AXS4.noarch.rpm

# rpm -ivh perl-IO-stringy-2.110-10.1.AXS4.noarch.rpm

2. EPEL のレポジトリを追加する

# wget http://dl.fedoraproject.org/pub/epel/6/x86_64/epel-release-6-8.noarch.rp

# rpm -ivh epel-release-6-8.noarch.rpm

3. yum で snmpptt パッケージをインストールする

# yum install snmptt

※net-snmp-perl パッケージがインストールされていない環境では、別途インストールする必要があります。

# yum install net-snmp-perl

snmptrapd の設定と起動

snmptrapd の設定ファイルである snmptrapd.conf を編集します。

snmptrapd.conf では、traphandle ディレクティブで、snmptrapd が受け取った SNMP トラップを SNMPTT の snmptthandler に渡すように設定を行います。OID を指定して渡すプログラムを分けることもできます。ここでは簡易に全てのトラップを snmptthandler で処理するように指定しています。

authCommunity で許可するコミュニティを指定するか disableAuthorization yes と設定することで認証を無効にします。ここでは、コミュニティ名による認証を無効にしています。

設定ファイル :/etc/snmp/snmptrapd.conf

traphandle default /usr/sbin/snmptthandler

disableAuthorization yes

次に snmptrapd の起動オプションを変更します。

SNMP トラップの OID をメッセージに変換する処理は SNMPTT が行います。

そのため、snmptrapd では OID のまま処理をするように snmptrapd の設定ファイルを下記のように変更します。

設定ファイル :/etc/sysconfig/snmptrapd

OPTIONS="-m +ALL -Lsd -On -p /var/run/snmptrapd.pid"

設定ができたら、反映するために snmptrapd サービスを再起動します。

# service snmptrapd restart

※snmptrapd を OS 起動時に自動的に起動する場合には下記を実行します。

# chkconfig snmptrapd on

snmptt の設定と起動

snmptt の動作を設定するファイルは snmptt.ini です。Zabbix との連携のために、各パラメータを以下のように変更します。

設定ファイル :/etc/snmp/snmptt.ini

#snmptt をスタンドアローンではなくデーモンモードで起動する

mode = daemon #NET-SNMP の Perl モジュールを使用するための設定

net_snmp_perl_enable = 1

net_snmp_perl_best_guess = 2 #

日付と時間のフォーマット

date_time_format = %Y/%m/%d %H:%M:%S

#zabbix が参照するログファイルの場所

log_file = /var/log/snmptt/snmptt.log

# 処理の間隔 ( 秒 ) デフォルトでは 5 秒

sleep = 1 # 基本的なデバッグメッセージを出力する

DEBUGGING = 1

DEBUGGING_FILE = /var/log/snmptt/snmptt.debug

DEBUGGING_FILE_HANDLER = /var/log/snmptt/snmptthandler.debug

※参照

http://snmptt.sourceforge.net/docs/snmptt.shtml

SNMPTT が snmp トラップのデータをどのように整形するかのルールを記載します。

設定ファイルはデフォルトの設定では snmptt.conf です。

Zabbix(MIRACLE ZBX)との連携で必要となるのは、EVENT と FORMAT の 2 行です。

書式は下記となります。

設定ファイル :/etc/snmp/snmptt.conf

EVENT event_name event_OID "category" severity

FORMAT format_string

EVENT の event_OID に合致した SNMP トラップに、指定した FORMAT が追加されて SNMPTrapperFile に出力されます。

Zabbix(MIRACLE ZBX)との連携のため、FORMAT の行で ZBXTRAP というキーワード記述して、そのあとに送信元の IP アドレスを記述します。

Zabbix(MIRACLE ZBX)はこの IP アドレスに合致したホストにデータを割り当て、そのホストに設定されている snmptrap[] アイテムの正規表現や snmptrap.failback に合致しているかをチェックを行い合致していればデータを格納します。

以降は下記の例を使用して説明します。

設定ファイル :/etc/snmp/snmptt.conf

EVENT linkDown .1.3.6.1.6.3.1.1.5.3 "Test pattern" Red

FORMAT ZBXTRAP $aA A linkDown trap signifies

EVENT linkUp .1.3.6.1.6.3.1.1.5.4 "Test pattern" Blue

FORMAT ZBXTRAP $aA A linkUp trap signifies

EVENT general .* "LOGONLY" Normal

FORMAT ZBXTRAP $aA received unexpected trap

この例では、OID が ".1.3.6.1.6.3.1.1.5.3" か、".1.3.6.1.6.3.1.1.5.4" の SNMP トラップを受信した場合下記のログが記録されます。$aA は送信元の IP アドレスとして展開されます。

SNMPTrapperFile(/var/log/snmptt/snmptt.log)

2015/07/30 07:05:40 .1.3.6.1.6.3.1.1.5.3 Red "Test pattern" localhost - ZBXTRAP 127.0.0.1 A linkDown trap signifies

また、OID が ".1.3.6.1.6.3.1.1.5.3" か、".1.3.6.1.6.3.1.1.5.4" ではない OID の SNMP トラップを受信した場合は、" .*" の設定により下記のログが記録されます。

SNMPTrapperFile(/var/log/snmptt/snmptt.log)

2015/07/30 07:22:59 .1.3.6.1.6.3.1.1.5.6 Normal "LOGONLY" 192.168.0.100 - ZBXTRAP 192.168.0.100 received unexpected trap

※snmptt.conf の設定の詳細については、下記の Web ページを参照してください。

http://snmptt.sourceforge.net/docs/snmptt.shtml

snmptt サービスを起動する前に SNMPTrapperFile を作成し、オーナーとグループを snmptt に変更します。

# cd /var/log/snmptt/

# touch snmptt.log

# chown snmptt.snmptt snmptt.log

snmptt サービスを起動します。

# service snmptt start

OS 起動時に snmptt を自動でに起動する場合は下記を実行します。

# chkconfig snmptt on

Zabbix(MIRACLE ZBX)Server の設定

Zabbix Server の設定ファイルでで SNMP トラップ監視を有効にします。

Zabbix の SNMP Trapper プロセスを起動することと、zabbix server が参照する SNMP トラップが記録されていくファイルを指定します。

/etc/zabbix/zabbix_server.conf

SNMPTrapperFile=/var/log/snmptt/snmptt.log

StartSNMPTrapper=1

※設定の変更を反映するためにはサービスの再起動が必要です。

Zabbix(MIRACLE ZBX)で SNMP トラップ監視するためのアイテムの登録

SNMP トラップを監視するアイテムを使用するためには、ホストに SNMP インターフェイスを追加する必要があります。

ホストに SNMP インターフェイスを追加します。

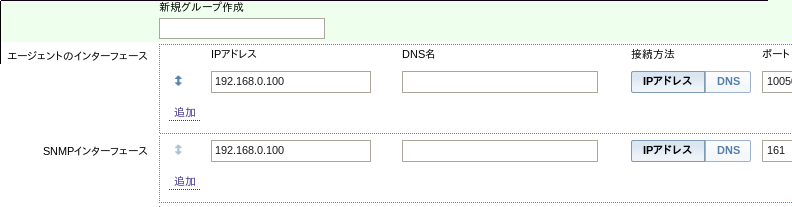

例 )IP アドレス 192.168.0.100 のホストに SNMP インターフェイスを追加する場合

[ 設定 ]->[ ホスト ]-> 該当のホスト

SNMP インターフェイス : 192.168.0.100

ポート :161

ホストにアイテムを追加します。

タイプには "SNMP トラップ " データ型を " ログ " に設定します。

SNMP トラップを監視するアイテムは下記の 2 種類があります。

snmptrap[regexp]

snmptrap.fallback

snmptrap[regexp] では正規表現にマッチした SNMP トラップを収集します。

snmptrap.fallback では、snmptrap[regexp] にはマッチしない SNMP トラップを収集します。

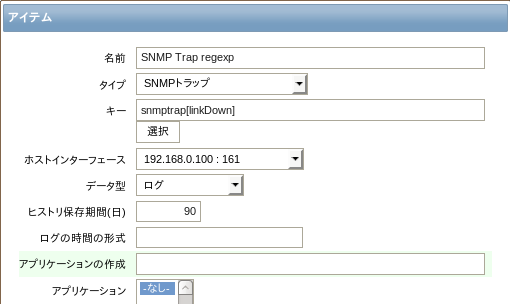

例 )snmptrap[] を使用し、regexp に "linkDown" を設定する場合

アイテム

名前 :SNMP Trap regexp

タイプ :SNMP トラップ

キー : snmptrap[linkDown]

ホストインターフェイス :192.168.0.100:161

データ型 : ログ

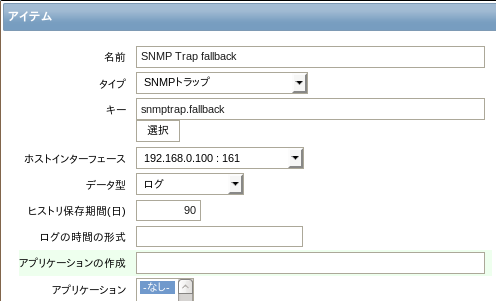

例 )snmptrap[] を使用し、regexp に "linkDown" を設定する場合

アイテム

名前 :SNMP Trap fallback

タイプ :SNMP トラップ

キー : snmptrap.fallback

ホストインターフェイス :192.168.0.100:161

データ型 : ログ

動作確認

設定したアイテムで SNMP トラップが取得できるかの動作確認を行います。

下記の条件で、Linux サーバから SNMP トラップを送信します。

トラップ送信元サーバ : 192.168.0.100

トラップ送信先サーバ : 192.168.0.22

コミュニティ名 :public

バージョン :SNMPv2c

snmptrap コマンドを使用して Zabbix server に SNMP トラップを送信します。

# snmptrap -v 2c -c public 192.168.0.22 '' .1.3.6.1.6.3.1.1.5.3

# snmptrap -v 2c -c public 192.168.0.22 '' .1.3.6.1.6.3.1.1.5.4

# snmptrap -v 2c -c public 192.168.0.22 '' .1.3.6.1.6.3.1.1.5.5

SNMPTrapFile には下記のログが記録されます。

/var/log/snmptt/smmptt.log

2015/07/31 05:33:04 .1.3.6.1.6.3.1.1.5.3 Red "Test pattern" 192.168.0.100 - ZBXTRAP 192.168.0.100 A linkDown trap signifies

2015/07/31 05:34:24 .1.3.6.1.6.3.1.1.5.4 Blue "Test pattern" 192.168.0.100 - ZBXTRAP 192.168.0.100 A linkUp trap signifies

2015/07/31 05:34:26 .1.3.6.1.6.3.1.1.5.5 Normal "LOGONLY" 192.168.0.100 - ZBXTRAP 192.168.0.100 received unexpected trap

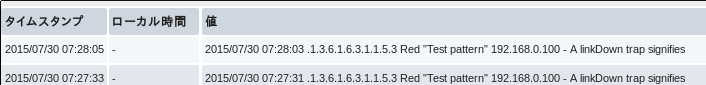

アイテムのヒストリには下記のようにデータが記録されます。

SNMPTrapperFile のローテーション

最後に、SNMPTrapperFile は SNMP トラップを受信するたびに増加していきますので、下記のように logrotate を設定するなどの対処を行います。

/etc/logrotate.d/snmptt

/var/log/snmptt/snmptt*.log /var/log/snmptt/snmptthandler.debug {

weekly

notifempty

missingok

}

/var/log/snmptt/snmptt.debug {

weekly

notifempty

missingok

postrotate

/etc/init.d/snmptt reload >/dev/null 2>/dev/null || true

endscript

}

以上、簡単ですが、Zabbix や MIRACLE ZBX で SNMPTT を利用して SNMP トラップを監視する方法を解説しました。

注意事項

- 本ドキュメントの内容は、予告なしに変更される場合があります。

- 本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

- 本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、当社はその損害についての責任を負いません。あくまでお客さまのご判断にてご使用ください。